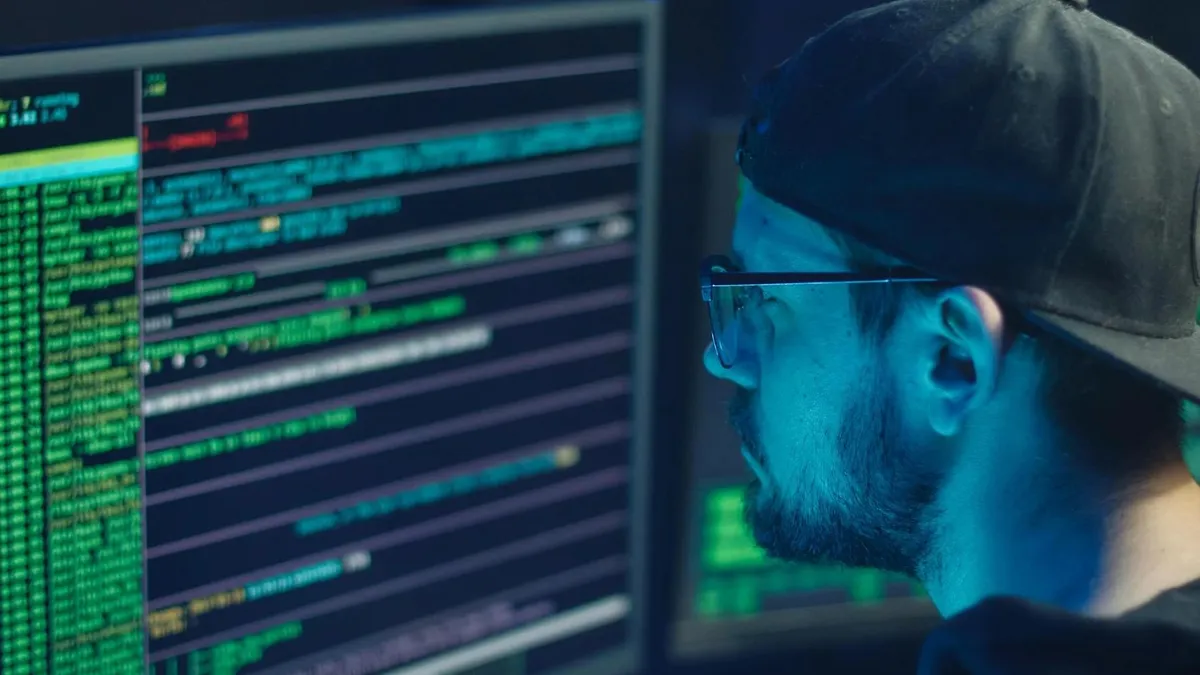

Site-uri de bănci, clonate pentru a fura datele clienților, cea mai nouă amenințare online

Un nou tip de atac phishing, denumit „Spiderman”, este utilizat de infractori cibernetici pentru a clona aproape perfect site-urile unor bănci și platforme financiare europene, cu scopul de a fura parole, coduri de autentificare 2FA și date de card.

Avertismentul vine din partea Directoratului Național de Securitate Cibernetică (DNSC), pe baza informațiilor publicate de platforma de specialitate bleepingcomputer.com.

Kit de phishing modular, folosit de sute de atacatori

Potrivit DNSC, kitul „Spiderman” este modular și extrem de flexibil, permițând adăugarea rapidă de noi bănci, servicii financiare și metode de autentificare.

Instrumentul este deja utilizat de sute de atacatori, ceea ce îl transformă într-o amenințare majoră pentru utilizatorii europeni.

Bănci și platforme financiare vizate de atacuri

Printre țintele vizate de hackeri se află instituții bancare și servicii cunoscute, precum Deutsche Bank, ING, Comdirect, Blau, O2, CaixaBank, Volksbank și Commerzbank.

De asemenea, sunt vizate și portofele crypto, inclusiv Ledger și MetaMask.

Interceptarea codurilor 2FA și PhotoTAN, în timp real

DNSC avertizează că operatorii acestui kit pot monitoriza în timp real sesiunile victimelor și pot intercepta inclusiv coduri PhotoTAN, utilizate de multe bănci europene.

„Datele furate pot duce la preluarea conturilor bancare, fraudă financiară sau furt de identitate.

Utilizatorii sunt sfătuiți să verifice întotdeauna domeniul oficial înainte de a introduce datele de autentificare și să raporteze imediat orice notificare OTP primită fără inițierea unei acțiuni”, precizează DNSC.

Extinderea atacurilor către fintech și plăți online

Cercetătorii de la Varonis au observat că kitul Spiderman poate genera pagini de phishing și pentru platforme fintech, precum Klarna sau PayPal, extinzând astfel aria de risc dincolo de băncile tradiționale.

Potrivit analizei de specialitate, operatorii Spiderman pot configura atacurile dintr-un panou de control avansat, care permite:

- limitarea atacurilor la anumite țări,

- folosirea de liste albe de furnizori de internet (ISP),

- filtrarea victimelor în funcție de dispozitiv (mobil sau desktop),

- redirecționarea utilizatorilor care nu se califică pentru atacuri de phishing.

Capturarea codurilor PhotoTAN este considerată un element esențial pentru atacurile care vizează instituții financiare europene.

Cum funcționează atacurile de tip phishing

Specialiștii subliniază că toate kiturile de phishing se bazează pe un element comun: victima accesează un link malițios, care o direcționează către o pagină falsă de autentificare, aproape identică cu cea reală.

Experții recomandă câteva măsuri esențiale de protecție:

- verificați întotdeauna domeniul oficial înainte de a introduce date sensibile;

- analizați cu atenție ferestrele de tip browser-in-the-browser, care pot afișa URL-uri false;

- considerați suspect orice SMS, OTP sau solicitare PhotoTAN primită fără o acțiune inițiată de dvs.;

- raportați imediat astfel de incidente băncii sau instituției financiare.

Ce este PhotoTAN și de ce este vulnerabil

Conform raportului de specialitate, PhotoTAN este un sistem OTP utilizat de multe bănci din Europa.

În timpul autentificării sau aprobării unei tranzacții, este afișată o imagine tip mozaic colorat, care trebuie scanată cu aplicația băncii.

Aplicația decodează imaginea și generează un cod unic asociat tranzacției, care este apoi introdus pe site.

Atacurile Spiderman exploatează acest mecanism, interceptând codurile în timp real.